-

Productos

-

Accesorios

- ADAPTADORES

- CABLES

- CALCULADORAS

- CARRY DISK

- DATA SWICTH

- ESTUCHES

- FAN COOLER

- FUNDAS

- HUB USB

- LECTOR DE MEMORIAS

- LIMPIEZA LUBRICACION

- MALETINES

- MOCHILAS

- MORRALES

- PAD DE MOUSE

- PLACAS ADAPATADORAS

- SINTONIZADORAS TV

- SOPORTE LCD

- TABLETAS DIGITALIZADORAS

- CONTROL REMOTO

- CAPTURADORAS

- ORGANIZADOR DE CABLES

- EXTENSORES DE SEÑAL

- SPLITER SWITCH

- SOPORTE CELULAR

- TERMOMETRO

Accesorios - Almacenamiento

- Audio

-

Computadoras

- ALL IN ONE

- PC

- PC Y MONITOR

- WORKSTATIONS

Computadoras - Control de Acceso

- Energia

-

Equipos Audiovisuales

- LAMPARAS

- PANTALLAS

- SOPORTES

- Proyectores

- ACCESORIOS

- VIDEO CONFERENCIA

- PANTALLAS INTERACTIVA

Equipos Audiovisuales - Escaners

- Hardware

- Impresion

- Insumos

- Networking

-

Pantallas

- MONITORES

- TELEVISORES

- MONITOR PROFESIONAL

- DISPLAY

Pantallas -

Portables

- Notebooks

- Tablets

- ACCESORIOS

Portables - Punto de Venta

-

Servidores

- ACCESORIOS

- SERVIDORES

- STORAGE

- DATA CENTER

Servidores - Seguridad

- Software

- Telefonia

-

Herramientas

- KIT DE HERRAMIENTAS

- ALICATE

- DESTONILLADOR

Herramientas -

Energia Solar

- Paneles

Energia Solar - Vehiculos Electricos

- ROBOT

-

Accesorios

-

Marcas

- ADAPCORP - ASUS

- ADAPCORP - ACER

- ADAPCORP - DELL

- ADAPCORP - HP

- ADAPCORP - LENOVO

- ADAPCORP - SAMSUNG

- ADAPCORP - SONY

- ADAPCORP - TOSHIBA

- ADATA

- ADOBE

- AFOX

- AMERISOLAR

- AMP

- AMD

- ACER

- ACTI

- AOC

- APC

- APPLE

- AIRLIVE

- ARGOS

- ARKTEK

- ARECONT VISION

- ASROCK

- AUO

- ALCATEL

- AUSVO

- AUTODESK

- ASUS

- ALLIED TELESIS

- AMAZON

- ARMOR

- APEX

- ANVIZ

- ATEN

- AVER

- AVIOSYS

- AXIS

- BAGS

- BANANA

- BELKIN

- BGH

- BANGHO

- BENQ

- BOREAL

- BROTHER

- CASIO

- CASELOGIC

- CMOS

- CANON

- CASECOM

- CASECOM

- CIFRA

- CISCO

- CSL

- CIRKUIT PLANET

- COMPUTAR

- COLORFUL

- COLL MASTER

- CX

- COMODORE

- COUGAR

- CRUCIAL

- CSB

- DAHUA

- DJI - PHANTOM

- DELTA

- DELL

- DCELL

- D-LINK

- DINSTAR

- DUMONT

- DRAYTEK

- EATON

- EDIFIER

- ENCORE

- ELF

- EGI

- AMAZON

- EMERSON

- EPSON

- ESET Endpoint

- EVGA

- EXAKTUS

- E-VIEW

- EZVIZ

- EXO

- EnergyControl

- FARGO

- FOLKSAFE

- FORTINET

- FUJITSU

- FURUKAWA

- FULLMARK

- FIREFLY

- GAINWARD

- PROFIBER

- FUJI

- GABITEL

- GAMEMAX

- GARMIN

- GATEWAY

- GRANDSTREAM

- GALAXY

- GAMDIAS

- GENERICA

- GENERAL ELECTRIC

- GENERAL ELECTRIC

- GENIUS

- GCT

- GREYSAND

- GIGABYTE

- GoPro

- GLC

- G.SKILL

- HASAR

- HIKVISION

- HP

- HP - ALTERNATIVO

- HITACHI

- HONEYWELL

- HUBBELL

- HYUNDAI

- HP - BEATS

- HILTRON

- HUAWEI

- HYNIX

- I3 TECHNOLOGIES

- INNO3D

- IBM

- IBM - LENOVO

- IMATION

- INSTABATT

- INTEL

- IRIS

- INTELAID

- INTCO

- INGINET

- JBL

- JINKO

- KAISE

- KRAMER

- KINGSTON

- KOZUMI

- KASPERSKY

- KWorld

- KRONE

- KGUARD

- KRETZ

- KODAK

- LACIE

- LIEBERT

- LINKWORLD

- LENOVO

- LG

- LEXMARK

- LOCH

- LiteOn

- Liteon - Acer

- LINKSYS

- LOGITECH

- MANHATTAN

- MakerBot

- MCAFEE

- MIKROTIK

- MSI

- LUSTIG

- LENKENG

- MERAKI

- MAXTOR

- MOTOROLA

- MOW SPORT

- MEGATON

- MEMOX

- MIMOSA

- MICROSOFT

- MICROSOFT ACADEMICO

- MICROSOFT OLP

- MLOGIX

- MXQ

- NORTON

- MUSHKIN

- NEC

- NEO

- NISUTA

- NOGANET

- NOBLEX

- NOVATECH

- NSX

- NEWLAND

- OLEX

- OPTOMA

- OKIDATA

- OLIVETTI

- OLYMPUS

- PHILCO

- PACIFIC WIRELES

- Packard Bell

- PACIFIC WIRELESS

- PANDA

- PROCO

- PERFORMANCE

- PLANTRONICS

- PANASONIC

- POLYESTER

- PELCO

- PHILIPS

- PHILIPS

- PNY

- PNY

- POLARIS

- PORTDESIGNS

- POWER COOLER

- RAINBOW

- RCA

- ROSSLARE

- REALTEK

- SAMSUNG

- SANGOMA

- SEAGATE

- SATO

- SEWOO

- SENTEY

- SOLYTECH

- SIEMENES

- SONY

- fCASE

- SURIX

- TCL

- TARGUS

- THERMALTAKE

- THONET & VANDER

- TRIMAKER

- THERMALTAKE

- TRIPLE KIT

- TP-LINK

- TELTRON

- TRV

- TRENDNET

- TRUST

- OCOM

- ONEBIT

- OVERTECH

- PATRIOT

- POLAROID

- PORT DESIGNS

- PROKIT

- PLUNIX

- QNAP

- RF ELEMENTS

- RAYOVAC

- ROKU

- SANDISK

- SEAWAG

- SUPERMICRO

- STEEL

- SYMBOL

- SYSTEM SENSOR

- SYX

- TECMETRO

- TOMI

- TOSHIBA

- TOPOWER

- TYCO - FAYSER

- UBIQUITI

- VIEWSONIC

- WACOM

- XIGMATEK

- X-PRO

- YEALINK

- VIDIUM

- VISION

- VOXSON

- VERBATIM

- WESTERN DIGITAL

- HannStar

- Innolux

- UNITECH

- ULTRACELL

- XVIEW

- WEKI

- LUSTIG

- SkullCandy

- XEROX

- XFX

- ZOM

- ZEBRA

- 3nStar

- SMART

- RUIJIE

- SCHNEIDER ELECTRIC

- YOUJIE

- MOBOX

- YUASA

- ZOTAC

- E-WIN

- PROX

- FLUKE

- WAVLINK

- SANYO

- SYBLE

- Synway

- V-SOL

- XIAOMI

- Servicios IT

- Infraestructura

- Catalogo

- Contacto

CISCO Meraki MR30H Cloud Managed AP

$810549

u$s901

IVA incluído.

Nivel de stock: Consultar Disponibilidad

Cod: 26919

Consultar

Contacta para recibir más información

Tel: 4372-9595 WhatsApp +54 9 11 6 745-9595 info@greysand.com.ar

Hasta 12 cuotas sin interés

Ver promociones bancarias

Envíos a todo el país

Más información

Pick up en tienda

Ver ubicación

MR30H-HW Cisco Meraki MR30H Cloud Managed AP - Tenga en cuenta que se requiere la compra de una licencia Cisco Meraki Enterprise para cada AP. Las antenas se venden por separado.

Cisco Meraki MR30H

802.11ac Wave 2 inalámbrico con conmutador gigabit integrado

Puntos de acceso interiores

# MR30H-HW Cisco Meraki MR30H Cloud Managed AP

* Tenga en cuenta que se requiere la compra de una licencia Cisco Meraki Enterprise para cada AP. Las antenas se venden por separado.

Enterprise Cloud Controller Licensing

Completo conjunto de funciones de gestión empresarial, que incluye control de acceso a la red, autenticación RADIUS, gestión de sitios múltiples, acceso de invitados, diagnóstico, supervisión y configuración del tráfico. Incluye soporte telefónico para empresas.

# LIC-ENT-1YR Licencia de Cisco Meraki Enterprise Cloud Controller, 1 año, 1 AP

# LIC-ENT-3YR Licencia de Cisco Meraki Enterprise Cloud Controller, 3 años, 1 AP

# LIC-ENT-5YR Licencia de Cisco Meraki Enterprise Cloud Controller, 5 años, 1 AP

# LIC-ENT-7YR Licencia de Cisco Meraki Enterprise Cloud Controller, 7 años, 1 AP

# LIC-ENT-10YR Licencia de controlador Cisco Meraki Enterprise Cloud, 10 años, 1 AP

Accesorios de Cisco Meraki

# MA-PWR-30W-US Adaptador de CA Cisco Meraki para puntos de acceso inalámbrico MR

MR30H

Banda dual, 802.11ac Wave 2 2x2: 2 Punto de acceso de interruptor de pared con seguridad dedicada y radio de administración de RF, así como una radio Bluetooth integrada de exploración de baja energía y radio de escaneo

Juego de características robustas para redes inalámbricas de múltiples viviendas

El Cisco Meraki MR30H es un punto de acceso conmutador de pared Wave 2 de 2x2: 2 802.11ac gestionado en la nube de cuádruple radio con soporte MU-MIMO. Diseñado para despliegues de próxima generación en habitaciones de hotel, residencias universitarias y otras unidades de viviendas múltiples, el MR30H ofrece rendimiento, seguridad de nivel empresarial y administración simple.

El MR30H proporciona una velocidad de cuadros agregada máxima de 1.3 Gbps * con radios concurrentes de 2.4 GHz y 5 GHz. Una tercera radio dedicada proporciona WIDS / WIPS en tiempo real con optimización de RF automatizada. Cuatro puertos de ethernet en el interruptor de pared permiten una fácil conectividad de dispositivos con cable externos. Una radio Bluetooth Low Energy (BLE) integrada ofrece capacidades de escaneo y baliza.

La combinación de gestión de la nube, 802.11ac Wave 2, exploración del entorno de RF a tiempo completo, un interruptor de pared y tecnología Bluetooth integrada ofrece el rendimiento, la fiabilidad, la comodidad y la flexibilidad que requieren los exigentes casos de uso de múltiples viviendas.

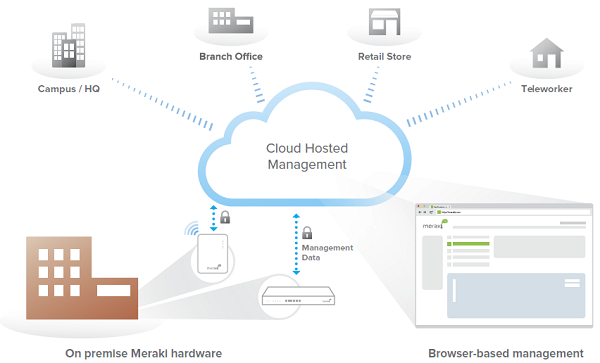

MR30H y Meraki Cloud Management: una poderosa combinación

El MR30H se gestiona a través de la nube Meraki, con una interfaz intuitiva basada en navegador que permite una implementación rápida sin formación ni certificaciones. Dado que el MR30H se autoconfigura y gestiona en la web, incluso se puede implementar en una ubicación remota sin personal de TI en el sitio.

El MR30H se monitorea 24x7 a través de la nube Meraki, que entrega alertas en tiempo real si la red encuentra problemas. Las herramientas de diagnóstico remoto permiten la resolución de problemas en tiempo real a través de la web, lo que significa que las redes distribuidas de sitios múltiples se pueden administrar de forma remota.

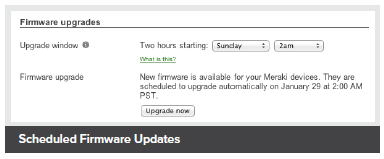

El firmware del MR30H siempre se mantiene actualizado desde la nube. Las nuevas funciones, las correcciones de errores y las mejoras se entregan sin problemas en la web, lo que significa que no hay que preocuparse por actualizaciones de software manuales para descargar o parches de seguridad que faltan.

MR30H Destacados

Casos de uso ideal

- Despliegue de hotel o dormitorio en la habitación

- Dispositivos habilitados para IP en la misma habitación

Características de hardware

- Switch gigabit integrado de 4 puertos

- 3 radios: 2,4 GHz, 5 GHz y WIDS / WIPS de doble banda

- Radio Bluetooth BLE integrada

- 2x2 MU-MIMO 802.11ac Wave 2

- Velocidad de fotogramas de doble banda agregada de hasta 1.3 Gbps

- 802.3af PoE compatible

Gestión de la nube

- Visibilidad y control en toda la red

- Autoaprovisionamiento para un despliegue rápido

- Informes automáticos

- Actualizaciones de firmware sin problemas

Seguridad de la empresa

- Integración 802.1X

- Air Marshal: WIPS en tiempo real con análisis forense

- Cortafuegos Stateful Layer 3-7

- Políticas de grupo basadas en identidad

- Escaneo antivirus integrado (NAC)

Acceso de invitado

- Acceso de invitado seguro con 1 clic

- Firewall de aislamiento de invitado

- Páginas de bienvenida personalizables

Optimización de RF

- Dual-concurrent, 2-stream radios MIMO

- Radios optimizados para rendimiento de rango vs. rango

- Tercera radio dedicada a la seguridad y gestión de RF

- Vista incorporada del espectro de RF en tiempo real

- Optimización de RF automática basada en la nube

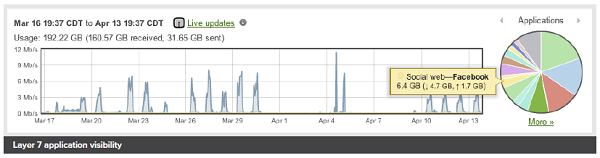

Layer 7 traffic shaping

- Clasifica cientos de aplicaciones

- Crear límites de ancho de banda por aplicación

- Priorice las aplicaciones de productividad

- Restringir el tráfico recreativo

Análisis de ubicación de CMX

- Mida la tasa de captura del visitante, la duración de la visita y la tasa de visitas repetidas

- Mida las tendencias de los visitantes a lo largo del tiempo y compare el rendimiento en todas las ubicaciones

- Habilitar servicios de ubicación a través de la funcionalidad integrada de iBeacon

caracteristicas:

Tasa de datos agregados de hasta 1.3 Gbps *

Una radio de 5 GHz 2x2: 2 que admite anchos de canal de 80 MHz y una radio de 2x2: 2 de 2,4 GHz que admite anchos de canal de 40 MHz ofrecen una velocidad combinada combinada de radio dual de 1.3 Gbps *, con hasta 866 Mbps en la banda de 5 GHz. a 802.11ac Wave 2 y 400 Mbps en la banda de 2,4 GHz.

Multiusuario Entrada múltiple Salida múltiple (MU-MIMO)

Con soporte para el estándar 802.11ac Wave 2, el MR30H ofrece MU-MIMO para una transmisión más eficiente a múltiples clientes. Especialmente adecuado para entornos con numerosos dispositivos móviles, MU-MIMO permite que múltiples clientes reciban datos de forma simultánea. Esto aumenta el rendimiento total de la red y mejora la experiencia del usuario final.

La tercera radio dedicada ofrece seguridad inalámbrica 24x7 y análisis de RF

La tercera radio de banda dual dedicada y sofisticada de la MR30H explora el entorno continuamente, caracterizando la interferencia de RF y conteniendo amenazas inalámbricas como puntos de acceso deshonestos. Ya no es necesario elegir entre la seguridad inalámbrica, el análisis de RF avanzado y el servicio de datos del cliente: un tercer radio dedicado significa que los tres ocurren en tiempo real, sin ningún impacto en el tráfico del cliente o el rendimiento de AP.

4 puertos Ethernet para dispositivos externos

Conecte hasta cuatro dispositivos de red a un MR30H. Con un puerto 802.3af PoE, dispositivos como un teléfono IP pueden alimentarse directamente desde el punto de acceso. La versatilidad de la configuración del puerto MR30H reduce drásticamente la necesidad de infraestructura de cableado en viviendas multifamiliares, a la vez que proporciona la capacidad de conectar varios dispositivos alámbricos e inalámbricos a la red.

Balizamiento y escaneo Bluetooth Low Energy

Una radio Bluetooth integrada de baja energía proporciona una implementación perfecta de la funcionalidad de baliza BLE y una visibilidad sin esfuerzo de los dispositivos BLE dentro del alcance del AP. El MR30H permite la próxima generación de aplicaciones y contratos con reconocimiento de ubicación desde el primer momento.

Optimización automática de RF basada en la nube

Los algoritmos sofisticados y automatizados de optimización de RF de la MR30H utilizan una tercera radio dedicada para recopilar datos de análisis de RF de espectro completo en tiempo real, que se alimenta continuamente a la nube de Meraki. La nube Meraki sintoniza automáticamente la selección de canales del MR30H y la potencia de transmisión para un rendimiento óptimo bajo las condiciones de RF más desafiantes.

Entornos inalámbricos seguros usando Air Marshal 24x7

Ya no elige entre un sistema inalámbrico de prevención de intrusiones (WIPS) y sirve datos del cliente: gracias a la tercera radio dedicada, Air Marshal, un WIPS integrado altamente optimizado, escanea continuamente las amenazas y las remedia según lo ordenado, todo sin interrumpir el servicio al cliente . Las alarmas y el autoatención opcional de AP maliciosos se configuran a través de políticas de reparación flexibles, lo que garantiza una seguridad y un rendimiento óptimos incluso en los entornos inalámbricos más desafiantes.

Seguridad empresarial integrada y acceso de invitados

El MR30H presenta tecnologías de seguridad integradas y fáciles de usar para proporcionar conectividad segura para empleados e invitados por igual. Las funciones avanzadas de seguridad, como el cifrado basado en hardware AES y la autenticación WPA2-Enterprise con 802.1X, ofrecen seguridad parecida a la de un cable y, a la vez, son fáciles de configurar. El aislamiento de invitado con un solo clic brinda acceso seguro e Internet a los visitantes. Nuestro firewall de políticas (Identity Policy Manager) permite el control de política de acceso granular basado en dispositivos o grupos. Meraki Teleworker VPN facilita la extensión de la LAN corporativa a sitios remotos, sin requerir que todos los clientes y dispositivos tengan software de VPN de cliente. Los informes de cumplimiento de PCI verifican las configuraciones de red con los requisitos de PCI para simplificar las implementaciones seguras de venta minorista.

Conformación del tráfico consciente de la aplicación

El MR30H incluye un motor integrado de inspección, clasificación y control de paquetes de capa 7, que le permite establecer políticas de QoS según el tipo de tráfico. Dé prioridad a sus aplicaciones de misión crítica, al tiempo que establece límites en el tráfico recreativo, por ejemplo, transmisión de video entre pares.

Optimizaciones de voz y video

Las características QoS estándar de la industria son fáciles de configurar, como las categorías de acceso inalámbrico multimedia (WMM), 802.1p y DSCP.

Diseño compacto, elegante y compacto

A pesar de su robusto conjunto de características, el MR30H está empacado en un elegante y discreto gabinete que se integra perfectamente en cualquier entorno.

Autoconfiguración, auto optimización, autocuración

Cuando está conectado, el MR30H se conecta automáticamente a la nube Meraki, descarga su configuración y se une a la red apropiada. El MR30H luego se auto optimiza, determinando el canal ideal, la potencia de transmisión y los parámetros de conexión del cliente. Según sea necesario, también se autocurará, respondiendo automáticamente a fallas de conmutación y otros errores.

* Se refiere a la máxima capacidad de velocidad de cuadros de datos por aire del chipset de radio, y puede exceder las velocidades de datos permitidas por la operación IEEE Std 802.11ac.

Soluciones:

Puntos de acceso inalámbricos gestionados por MR Cloud

La serie MR de Meraki es la primera línea del mundo de puntos de acceso WLAN gestionados por la nube a nivel empresarial. Diseñados para entornos empresariales desafiantes, los puntos de acceso de MR utilizan tecnologías 802.11ac y 802.11n avanzadas que incluyen MIMO, formación de haz y enlace de canales para ofrecer el rendimiento y la cobertura confiable requeridos por las exigentes aplicaciones comerciales.

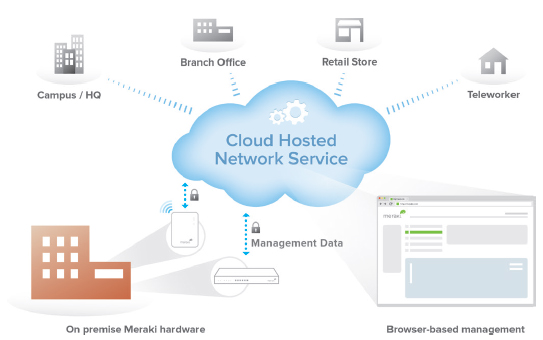

Gestión centralizada de la nube

La galardonada arquitectura de administración en la nube de Cisco Meraki proporciona una administración centralizada potente e intuitiva, a la vez que elimina el costo y la complejidad de los controladores inalámbricos tradicionales en el sitio. Administre sin problemas las implementaciones de WiFi en todo el campus y las redes distribuidas de sitios múltiples con aprovisionamiento de punto de acceso sin toque, visibilidad y control en toda la red, optimización de RF basada en la nube, actualizaciones de firmware integrales y más. Con una interfaz de usuario intuitiva basada en navegador, las WLAN de Meraki se configuran en minutos sin capacitación ni personal dedicado. Agregar nuevos sitios a una red lleva minutos, no horas o días, y no hay necesidad de capacitar personal adicional para monitorear o administrar las redes remotas. Dispositivos Meraki autoabastecidos, lo que permite implementaciones en campus grandes y sitios múltiples sin TI en el sitio.

Características de la empresa líderes en su clase

Los puntos de acceso de Cisco Meraki están construidos a partir de los componentes de más alta calidad y cuidadosamente optimizados para una experiencia de usuario sin problemas. El resultado: conexiones más rápidas, mayor capacidad de usuario, más cobertura y menos llamadas de soporte.

Creado para el rendimiento

Los AP 802.11ac y 802.11n de clase empresarial cuentan con radios de alta potencia y sensibilidad de recepción mejorada. MIMO y beamforming integrado maximizan la capacidad sin sacrificar el alcance.

- CPU mejorada para la inspección profunda de paquetes de velocidad de línea

- Memoria flash provisionada para la administración de la nube

- Diseño de RF personalizado para un rendimiento mejorado

Radio de Seguridad Dedicada

Además de las radios de alta potencia de servicio al cliente de 2,4 GHz y 5 GHz, el Meraki MR34 incluye una radio de seguridad dedicada. La radio:

- Escanea y protege continuamente contra amenazas de seguridad

- Detecta el entorno de RF y se adapta a la interferencia

- Configura automáticamente la configuración de RF para maximizar el rendimiento

Despliegue rápido y escalabilidad

Construidos desde cero para redes de sitios múltiples, los puntos de acceso de Meraki han revolucionado las redes inalámbricas de sucursales distribuidas. Las implementaciones de cero toque, la visibilidad y el control en múltiples sitios y las alertas automatizadas hacen que la implementación, la seguridad y la administración central de las redes de sucursales sea muy sencilla.

La arquitectura gestionada en la nube de Meraki permite implementaciones de sucursales plug and play y proporciona visibilidad y control centralizados en cualquier cantidad de ubicaciones distribuidas. Dado que los AP de Meraki de la serie MR se gestionan completamente a través del tablero de Meraki basado en la web, la configuración y el diagnóstico se pueden realizar de forma remota con la misma facilidad que en el sitio, eliminando costosas visitas de campo. Cada dispositivo descarga su configuración a través de la nube de Meraki, aplicando su red y políticas de seguridad automáticamente para que no tenga que aprovisionarlas en el sitio.

Meraki Cloud Management Architecture

Diseño RF de alto rendimiento

Cada punto de acceso de Meraki monitorea de forma continua y automática sus alrededores para maximizar el rendimiento de WiFi. Al medir la utilización del canal, la potencia de la señal, el rendimiento, las señales de AP no Meraki y la interferencia no WiFi, Meraki AP optimiza automáticamente el rendimiento WiFi de los AP individuales y maximiza el rendimiento de todo el sistema.

Los AP de Meraki han sido implementados y probados en los entornos más exigentes, soportan más de 100 usuarios por AP y, en conjunto, sirven cientos de megabits por segundo de tráfico de usuarios a miles de dispositivos. Al eliminar los controladores de hardware tradicionales, Meraki también elimina el cuello de botella de rendimiento que a menudo obstaculiza las implementaciones inalámbricas de alta densidad.

Al medir la utilización de los AP vecinos, detectar señales WiFi de AP que no son de Meraki e identificar la interferencia que no es WiFi, los AP de Meraki se mantienen continuamente al tanto de las cambiantes y desafiantes condiciones. Herramientas como el análisis de espectro en tiempo real y la utilización de canales en vivo brindan información inmediata sobre el entorno de RF en cualquier parte de la red. Incluso en entornos dinámicos, las redes Meraki detectan y se adaptan automáticamente a la interferencia de fuentes que no son WiFi.

Las métricas históricas y en tiempo real garantizan el máximo rendimiento en todo el sistema. Los canales inalámbricos, la potencia de salida AP y la configuración de conexión del cliente se adaptan automáticamente a las cambiantes condiciones de rendimiento e interferencia, lo que elimina la necesidad de un tedioso ajuste manual de docenas de parámetros independientes.

La red mallada, incluida en todos los Meraki AP, extiende la cobertura a áreas difíciles de cablear y crea una red autorregenerable resistente a fallas de cables y conmutadores, que continúa funcionando a pesar de fallas o cambios de configuración en el resto de la red, sin la necesidad para la configuración u optimización manual.

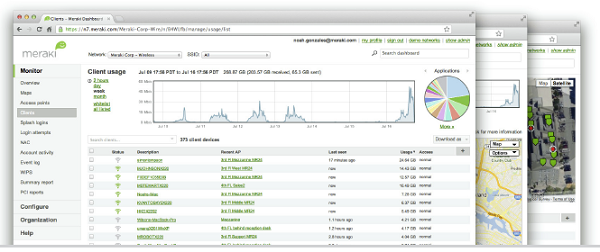

Analítica de usuario y conformación de tráfico

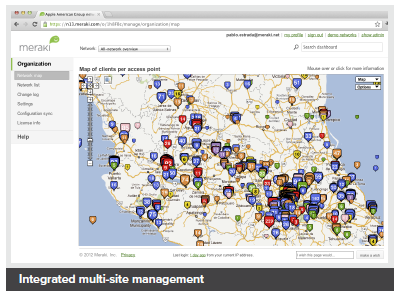

Gestión de sitios múltiples

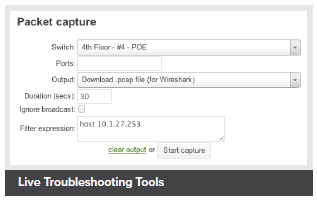

Herramientas de solución de problemas en vivo

Air Marshal: sistema de prevención de intrusión inalámbrica en tiempo real

Seguridad Empresarial y una Radio Dedicada

La serie MR viene equipada con seguridad de clase empresarial lista para usar. Segmentar usuarios, aplicaciones y dispositivos inalámbricos; proteja su red de ataques y haga cumplir las políticas correctas para cada clase de usuarios. Un firewall de políticas con estado integrado, compatibilidad con 802.1X / RADIUS y la integración nativa de Active Directory brindan un control de acceso detallado, mientras que un firewall de acceso de invitado proporciona WiFi segura e Internetinly para huéspedes con solo un clic. El control de acceso a la red (NAC) integrado proporciona al usuario final una exploración antivirus para una evaluación precisa de la postura del dispositivo del cliente para proteger su red alámbrica e inalámbrica contra infecciones de virus.

Los AP interiores incluyen una radio dedicada al escaneo de tiempo completo, contención de AP deshonesto y optimización de RF automática. Con Air Marshal, es posible configurar un sistema de detección y prevención de intrusiones inalámbricas en tiempo real (WIDS / WIPS) con políticas de corrección de amenazas definidas por el usuario y alarmas de intrusión, lo que permite entornos inalámbricos seguros sin configuración compleja o integración de sistemas. El RF automático elimina la necesidad de una configuración de RF manual al explorar el entorno en busca de utilización, interferencia y otras métricas, y al calcular la configuración óptima de canal y potencia para cada AP en la red. Las redes WLAN Meraki son totalmente compatibles con HIPAA y PCI.

Acceso para invitados integrado

La administración en la nube de Meraki permite personalizar e integrar páginas de bienvenida en cada punto de acceso Meraki MR, con opciones para hacer clic o iniciar sesión utilizando su propio servidor RADIUS o la base de datos RADIUS basada en la nube de Meraki. La serie MR de Meraki presenta una completa gama de herramientas integradas de portal cautivo, que incluyen un portal de embajadores invitados para el inicio de sesión de nuevos usuarios, seguimiento de inicio de sesión dinámico, bloqueo de aplicaciones y configuración del tráfico, niveles de acceso gratuitos y pagos, crédito integrado -procesamiento de tarjetas y generación de códigos prepagos, y by-pass splash para dispositivos emitidos o reconocidos por la empresa.

Toda la red bajo un solo panel de vidrio

Administración potente e intuitiva de sitios múltiples a través de la nube, a la vez que elimina el costo y la complejidad de los controladores inalámbricos tradicionales en el sitio.

La única solución de extremo a extremo de la industria que unifica WAN, LAN, LAN inalámbrica y gestión de dispositivos móviles bajo un único panel de vidrio.

Aplicación móvil Meraki

La aplicación móvil Meraki dashboard, disponible para iOS y Android, es ideal para la administración de red mientras viaja.

Monitor

Administre toda su infraestructura de Meraki desde cualquier lugar

- Monitoree la infraestructura inalámbrica, de conmutación y de seguridad

- Ver el estado y uso de la red

- Recibir notificaciones push para cortes de red

Implementaciones de velocidad

- Escanee el código de barras AP para agregarlo a su red

- Use la cámara del teléfono para fotografiar la ubicación de montaje AP

- Identifica la ubicación AP usando GPS

Solucionar problemas de forma remota

- Verificar la conectividad usando herramientas en vivo

- Mida el rendimiento de la red de forma remota

- Reiniciar dispositivos sin personal en el sitio

CMX

La serie MR de Meraki rastrea las direcciones MAC de clientes asociados y no asociados. Esta información se exporta en tiempo real desde los puntos de acceso a la nube de análisis de Meraki; la información se calcula y luego se presenta en el tablero de Meraki para mostrar las métricas, como el tiempo de permanencia del usuario, las visitas repetidas y la tasa de captura (personas que pasan en lugar de entrar en un sitio). Esta información puede ser utilizada por los minoristas, la hostelería y los clientes empresariales para comprender el tráfico y el comportamiento de los visitantes en todos los sitios, y puede facilitar una optimización de los horarios de apertura, las iniciativas de marketing y las políticas de personal.

CMX Location Analytics (para clientes no asociados)

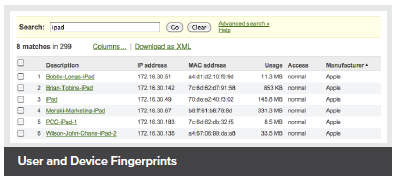

Preparado para BYOD, listo para usar

Los dispositivos de propiedad del usuario han explotado en las redes en todas partes, con nuevos iPads, Androids y teléfonos inteligentes que se conectan todos los días. Los AP de la serie MR de Meraki cuentan con soporte integrado para BYOD y hacen que sea más fácil que nunca rastrear de manera segura y admitir iPads, tabletas, teléfonos inteligentes y computadoras portátiles propiedad del usuario, sin dispositivos adicionales, licencias o configuraciones de VLAN complejas. Al utilizar la huella dactilar del cliente de Capa 7 integrada, los dispositivos del cliente se identifican y clasifican automáticamente, lo que le permite distinguir entre iPads y iPhones, sistemas operativos del dispositivo e incluso fabricante. Las políticas específicas del dispositivo se pueden aplicar automáticamente para restringir, poner en cuarentena o estrangular dispositivos propiedad del usuario. La toma de huellas dactilares del cliente combinada con un motor de informes heurístico impulsado le permite generar informes detallados de clientes BYOD que se han conectado, medir el ancho de banda y las aplicaciones a las que han accedido, e incluso ver su porcentaje del tráfico total. El reenvío de Bonjour facilita el descubrimiento continuo de dispositivos Apple a través de las VLAN, completando un conjunto completo de funciones centradas en BYOD.

Completo con un agente de cliente de administración de dispositivos móviles (MDM) llamado Systems Manager, supervise cada uno de los dispositivos de su organización, muestre indicadores útiles, incluida la información de hardware / software del cliente y la ubicación reciente, y administre sus dispositivos corporativos de manera central con un alto grado de granularidad; inicie sesión con escritorio remoto o línea de comando, inserte nuevas aplicaciones y bloquee y borre dispositivos de forma remota.

Seguimiento de ubicación del cliente

Informes y análisis de dispositivos

Políticas grupales basadas en dispositivos

Tecnología VPN de túnel automático

Aprovechando la arquitectura en la nube de Meraki, las VPN de sitio a sitio se pueden habilitar con un solo clic sin configuraciones de línea de comandos ni configuraciones de permisos de teclas de varios pasos; La administración en la nube de Meraki automáticamente hace túneles, perfora y configura dispositivos para eliminar la complejidad que se ve en las configuraciones VPN tradicionales. Completo con encriptación IPsec, despliegue las siguientes configuraciones arquitectónicas en minutos:

- Teleworker VPN: extienda de forma segura la LAN corporativa a sitios remotos de forma inalámbrica, utilizando la serie MR con su propio servidor o un Meraki MX

- VPN de sitio a sitio: VPN de múltiples sucursales con optimización de WAN y filtrado de contenido (con Meraki MX Security Appliance)

- Roaming seguro: roaming de nivel 2 y nivel 3 para entornos de gran campus

Procesamiento de paquetes distribuidos Los

dispositivos Meraki ejecutan el procesamiento de paquetes en el borde. Cada punto de acceso inalámbrico presenta una CPU de alto rendimiento que aplica las políticas de firewall de capa 3-7, QoS de la aplicación, control de acceso a la red (NAC) y más. Las redes de Meraki se escalan a la perfección: agregue capacidad simplemente implementando más AP, sin preocuparse por los cuellos de botella del controlador o los puntos de estrangulamiento.

Cada punto de acceso inalámbrico de Meraki está construido con los recursos de procesamiento de paquetes para asegurar y controlar el tráfico de su cliente, sin necesidad de un controlador LAN inalámbrico. Los Meraki AP están construidos con una CPU de alto rendimiento, cifrado acelerado por hardware y recursos de memoria extendida para implementar políticas de cortafuegos con estado, optimización de voz y video e incluso clasificación de tráfico de capa 7 y QoS.

Gestión de la nube:

La administración basada en la nube de Cisco Meraki proporciona visibilidad centralizada y control sobre el hardware de red cableada e inalámbrica de Cisco Meraki, sin el costo y la complejidad de los controladores inalámbricos o los sistemas de administración de superposición. Integrado con toda la cartera de productos de Cisco Meraki, la administración en la nube brinda administración centralizada rica en funciones, escalable e intuitiva para redes de cualquier tamaño.

Reflejos

- Visibilidad y control unificados de toda la red a través de un solo tablero: dispositivos inalámbricos, de conmutación y de seguridad

- Optimiza redes grandes con decenas de miles de puntos finales

- Aprovisionamiento sin contacto para una implementación rápida

- Herramientas de administración de red multi-sitio incorporadas

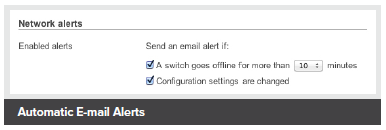

- Control automatizado de red y alertas

- La interfaz intuitiva elimina costosas capacitaciones o personal adicional

- Motor de etiquetado de red: configuración de búsqueda y sincronización por etiqueta

- Administración basada en roles y registros de cambios auditables

- Actualizaciones de funciones continuas entregadas desde la nube

- Altamente disponible y seguro (compatible con PCI / HIPAA)

Redes administradas en la nube

Los productos de hardware de Cisco Meraki se construyen desde cero para la administración de la nube. Como resultado, salen de la caja con control centralizado, dispositivo de capa 7 y visibilidad de la aplicación, diagnóstico basado en web en tiempo real, monitoreo, informes y mucho más.

Las redes de Cisco Meraki se implementan rápida y fácilmente, sin capacitación ni personal dedicado. Además, Cisco Meraki ofrece un amplio conjunto de funciones que proporciona un control completo sobre los dispositivos, los usuarios y las aplicaciones, lo que permite políticas de acceso flexibles y una gran seguridad sin costos ni complejidad adicionales.

La administración en la nube de Cisco Meraki brinda características, seguridad y escalabilidad para redes de cualquier tamaño. Cisco Meraki escala de sitios pequeños a campus e incluso distribuye redes con miles de sitios. Los dispositivos Cisco Meraki, que se autoprovisionan a través de la nube, se pueden implementar en sucursales sin TI. Las actualizaciones de firmas de seguridad y firmware se entregan sin problemas a través de la web. Con la nube, las sucursales pueden establecer automáticamente túneles VPN seguros entre sí con un solo clic.

Con arquitectura segura y compatible con PCI y HIPAA y diseño tolerante a fallas que preserva la funcionalidad de red local durante interrupciones WAN, Cisco Meraki ha sido probado en campo en aplicaciones de red de alta seguridad y de misión crítica.

Arquitectura de gestión de la nube

La arquitectura de Cisco Meraki proporciona una administración de red rica en características sin dispositivos de administración en el sitio o controladores WiFi.

Todos los dispositivos Cisco Meraki, incluidos puntos de acceso inalámbricos, conmutadores Ethernet y dispositivos de seguridad, se conectan a través de Internet a los centros de datos de Cisco Meraki, que ejecutan la plataforma de administración de la nube de Cisco Meraki. Estas conexiones, protegidas a través de SSL, utilizan un protocolo patentado que proporciona visibilidad y control en tiempo real, pero utiliza una sobrecarga de ancho de banda mínimo (típicamente 1 kbps o menos).

En lugar de la configuración de red tradicional basada en la línea de comandos, Cisco Meraki proporciona un rico tablero basado en web, que proporciona visibilidad y control sobre hasta decenas de miles de dispositivos Cisco Meraki, en cualquier parte del mundo. Las herramientas, diseñadas para escalar a redes grandes y distribuidas, hacen que los cambios de políticas, las actualizaciones de firmware, la implementación de nuevas sucursales, etc. sean simples y convenientes, independientemente del tamaño o la ubicación. Los protocolos en tiempo real de Cisco Meraki combinan la inmediatez de las aplicaciones de administración local con la simplicidad y el control centralizado de una aplicación en la nube.

Todos los dispositivos Cisco Meraki están diseñados para la gestión de la nube. Específicamente, esto significa que los dispositivos Cisco Meraki están diseñados con recursos de memoria y CPU para realizar procesamiento de paquetes, QoS, seguridad de capa 3-7, cifrado, etc. en el borde de la red. Como resultado, ningún tráfico de red pasa a través de la nube, y la nube proporciona funcionalidad de administración fuera de la ruta de datos. Esta arquitectura permite a las redes escalar horizontalmente, agregando capacidad simplemente agregando más puntos finales, sin preocuparse por cuellos de botella centralizados o puntos de estrangulamiento. Igualmente importante, dado que todo el procesamiento de paquetes se realiza en las instalaciones, la funcionalidad del usuario final no se ve comprometida si la conexión de la red a la nube se interrumpe.

La plataforma en la nube de Cisco Meraki está diseñada para expandir la computación y el almacenamiento a través de clusters de servidores independientes en centros de datos geográficamente aislados. Cualquier servidor o centro de datos puede fallar sin afectar a los clientes o al resto del sistema. Además, el diseño del centro de datos de Cisco Meraki está probado en el campo para admitir decenas de miles de puntos finales.

Arquitectura de gestión de la nube

Potente visión y herramientas de solución de problemas

La arquitectura en la nube de Cisco Meraki ofrece una visión poderosa e incluye herramientas en vivo integradas directamente en el tablero de instrumentos, lo que brinda un análisis instantáneo del rendimiento, la conectividad y más. Utilizando herramientas en vivo, los administradores de red ya no necesitan ir al sitio para realizar pruebas de rutina de solución de problemas. La visibilidad en dispositivos, usuarios y aplicaciones proporciona a los administradores la información necesaria para aplicar políticas de seguridad y habilitar el rendimiento necesario en los exigentes entornos de red actuales.

Las herramientas de solución de problemas como ping, traceroute, rendimiento e incluso capturas de paquetes en vivo están integradas directamente en el tablero de Meraki de Cisco, lo que reduce drásticamente los tiempos de resolución y permite la resolución de problemas en ubicaciones remotas sin personal de TI en el sitio.

Visibilidad de la aplicación Layer 7

Gestión integrada de múltiples sitios

Herramientas de solución de problemas en vivo

Huellas dactilares de usuario y dispositivo

Alertas automáticas por correo electrónico

Actualizaciones de firmware programadas

Avión de control fuera de banda

El plano de control fuera de banda de Cisco Meraki separa los datos de gestión de red de los datos del usuario. Los datos de administración (por ejemplo, configuración, estadísticas, monitoreo, etc.) fluyen desde los dispositivos Cisco Meraki (puntos de acceso inalámbrico, conmutadores y dispositivos de seguridad) a la nube de Cisco Meraki a través de una conexión a Internet segura. Los datos de usuario (navegación web, aplicaciones internas, etc.) no fluyen a través de la nube, sino que fluyen directamente a su destino en la LAN o en la WAN.

Ventajas de un avión de control fuera de banda:

Escalabilidad

- Rendimiento ilimitado: sin cuellos de botella de controlador centralizado

- Agregue dispositivos o sitios sin túneles MPLS

- Agregue capacidad de conmutación sin limitaciones de apilamiento

Confiabilidad

- El servicio de nube redundante proporciona alta disponibilidad

- Funciones de red incluso si el tráfico de administración se interrumpe

Seguridad

- Ningún tráfico de usuarios pasa a través de los centros de datos de Cisco Meraki

- Completamente compatible con HIPAA / PCI

¿Qué sucede si una red pierde conectividad con la nube de Cisco Meraki?

Debido a la arquitectura fuera de banda de Cisco Meraki, la mayoría de los usuarios finales no se ven afectados si los puntos de acceso, conmutadores o dispositivos de seguridad inalámbricos de Cisco Meraki no pueden comunicarse con los servicios en la nube de Cisco Meraki (por ejemplo, debido a una falla WAN temporal):

- Los usuarios pueden acceder a la red local (impresoras, archivos compartidos, etc.)

- Si la conectividad WAN está disponible, los usuarios pueden acceder a Internet

- Las políticas de red (reglas de firewall, QoS, etc.) continúan vigentes.

- Los usuarios pueden autenticarse a través de 802.1X / RADIUS y pueden itinerar de forma inalámbrica entre los puntos de acceso

- Los usuarios pueden iniciar y renovar los arrendamientos DHCP

- Los túneles VPN establecidos continúan operando

- Las herramientas de configuración local están disponibles (p. Ej., Configuración IP del dispositivo)

Si bien la nube de Cisco Meraki no está disponible, la administración, el monitoreo y los servicios alojados no están disponibles temporalmente:

- Las herramientas de configuración y diagnóstico no están disponibles

- Las estadísticas de uso se almacenan localmente hasta que se restablece la conexión a la nube, momento en el que se envían a la nube

- Las páginas de bienvenida y la funcionalidad relacionada no están disponibles

Diseño del centro de datos de Cisco Meraki

El servicio de administración en la nube de Cisco Meraki se ubica en los centros de datos certificados tipo II SAS70 de nivel 1. Estos centros de datos cuentan con seguridad física y cibernética de vanguardia y diseños altamente confiables. Todos los servicios de Cisco Meraki se replican en múltiples centros de datos independientes, de modo que los servicios orientados al cliente fallan rápidamente en el caso de una falla catastrófica del centro de datos.

Redundancia

- Cinco centros de datos geográficamente dispersos

- Todos los datos de los clientes (configuración de red y métricas de uso) replicados en tres centros de datos independientes

- Replicación de datos en tiempo real entre centros de datos (en 60 segundos)

- Copias de seguridad de archivos nocturnas

Supervisión de disponibilidad

- Detección automática de fallas 24x7: todos los servidores se prueban cada cinco minutos desde múltiples ubicaciones

- Procedimientos rápidos de escalamiento en múltiples equipos de operaciones

- Sistema de alerta de interrupción independiente con redundancia 3x

Recuperación de desastres

- Conmutación por falla rápida a repuesto dinámico en caso de falla de hardware o desastre natural

- La arquitectura fuera de banda preserva la funcionalidad de la red del usuario final, incluso si se interrumpe la conectividad con los servicios en la nube de Cisco Meraki

- Procedimientos de failover perforados semanalmente

Seguridad de servicios en la nube

- Detección de intrusión automatizada 24x7

- Protegido a través de IP y firewalls basados ??en puertos

- Acceso restringido por dirección IP y verificado por clave pública (RSA)

- Los sistemas no son accesibles a través del acceso con contraseña

- Los administradores alertaron automáticamente sobre los cambios de configuración

Seguridad física

- Las llaves de tarjeta de alta seguridad y los lectores biométricos controlan el acceso a las instalaciones

- Todas las entradas, salidas y gabinetes son monitoreados por videovigilancia

- Los guardias de seguridad monitorean todo el tráfico dentro y fuera de los centros de datos 24x7, asegurando que se sigan los procesos de entrada

Arquitectura fuera de banda

- Solo las estadísticas de configuración y uso se almacenan en la nube

- Los datos del usuario final no atraviesan el centro de datos

- Todos los datos confidenciales (por ejemplo, contraseñas) almacenados en formato encriptado

Preparación para desastres

- Los centros de datos cuentan con sofisticados sistemas de riego con enclavamientos para evitar la descarga accidental de agua

- Los generadores diesel proporcionan energía de respaldo en caso de pérdida de energía

- Los sistemas UPS condicionan la potencia y aseguran el apagado ordenado en caso de una interrupción completa de la energía

- Cada centro de datos tiene servicio de al menos dos operadores de primer nivel

- Refuerzo sísmico para pisos elevados, gabinetes y sistemas de soporte

- En el caso de una falla catastrófica del centro de datos, los servicios conmutan a otro centro de datos geográficamente separado

Controles ambientales

- Los sistemas HVAC con aprovisionamiento excesivo proporcionan enfriamiento y control de la humedad

- Los sistemas de pisos están dedicados a la distribución de aire

Proceso de dar un título

- Los centros de datos Cisco Meraki tienen certificación SAS70 tipo II

- Certificado de nivel 1 PCI

Acuerdo de nivel de servicio

- La administración en la nube de Cisco Meraki está respaldada por un SLA de tiempo de actividad del 99.99%. Visita www.Cisco Meraki.com/trust para más detalles.

Herramientas de seguridad para administradores

Además de la arquitectura segura fuera de banda y los centros de datos reforzados de Cisco Meraki, Cisco Meraki proporciona una serie de herramientas para que los administradores maximicen la seguridad de sus implementaciones de red. Estas herramientas brindan protección, visibilidad y control óptimos sobre su red Cisco Meraki.

Autenticación de

dos factores La autenticación de dos factores agrega una capa adicional de seguridad a la red de la organización al requerir acceso al teléfono de un administrador, además de su nombre de usuario y contraseña, para iniciar sesión en los servicios en la nube de Cisco Meraki. La implementación de autenticación de dos factores de Cisco Meraki utiliza tecnología de SMS segura, conveniente y rentable: después de ingresar su nombre de usuario y contraseña, se envía a un administrador un código de acceso único por SMS, que debe ingresar antes de completar la autenticación. En caso de que un hacker adivine o aprenda la contraseña de un administrador, aún no podrá acceder a la cuenta de la organización, ya que el hacker no tiene el teléfono del administrador.Políticas de contraseña Las políticas

de seguridad de toda la organización para las cuentas de Cisco Meraki ayudan a proteger el acceso al tablero de instrumentos de Cisco Meraki. Estas herramientas permiten a los administradores:

- Forzar cambios de contraseña periódicos (p. Ej., Cada 90 días)

- Requiere una longitud mínima de contraseña y complejidad

- Bloquee a los usuarios después de intentos fallidos de inicio de sesión

- No permitir la reutilización de contraseñas

- Restringir inicios de sesión por dirección IP

Administración basada en

roles La administración basada en roles permite a los supervisores designar administradores para subconjuntos específicos de una organización y especificar si tienen acceso de solo lectura a informes y herramientas de solución de problemas, administran el acceso de invitados administrados o pueden realizar cambios de configuración en la red. Esto minimiza la posibilidad de una mala configuración accidental o maliciosa, y restringe los errores a partes aisladas de la red.Alertas de cambio de configuración

El sistema Cisco Meraki puede enviar automáticamente alertas de mensajes de texto y mensajes de texto legibles por el ser humano cuando se realizan cambios de configuración, lo que permite que toda la organización de TI se mantenga al tanto de las nuevas políticas. Las alertas de cambio son particularmente importantes en organizaciones de TI grandes o distribuidas.Configuración y auditorías de inicio de sesión

Cisco Meraki registra la hora, el IP y la ubicación aproximada (ciudad, estado) de los administradores que iniciaron sesión. Un registro de cambio de configuración de búsqueda indica qué cambios de configuración se realizaron, para quién fueron creados y en qué parte de la organización se produjo el cambio.Certificados SSL

Solo se puede acceder a las cuentas de Cisco Meraki a través de https, asegurando que todas las comunicaciones entre el navegador de un administrador y los servicios en la nube de Cisco Meraki estén encriptadas.Tiempo de inactividad

30 segundos antes de cerrar la sesión, los usuarios reciben un aviso que les permite extender su sesión. Una vez que el tiempo expira, los usuarios deben volver a iniciar sesión.

Especificaciones:

| MR32 Especificaciones | |

|---|---|

| Radio |

|

| Interfaces |

|

| Bandas de funcionamiento |

|

| Capacidades 802.11ac y 802.11n |

|

| Poder |

|

| Montaje |

|

| Seguridad física |

|

| Ambiente |

|

| dimensiones físicas | 6.1 "x 4.3" x 0.9 "(155 mm x 110 mm x 23 mm), sin incluir el pie de montaje o la placa de montaje |

| Peso | Peso: 14.4 oz (409 g) |

| Antena | Antenas omnidireccionales integradas (ganancia de 3,7 dBi a 2,4 GHz, ganancia de 4,8 dBi a 5 GHz) |

| Seguridad |

|

| Calidad de servicio |

|

| Movilidad |

|

| Indicadores LED |

|

| Garantía | Garantía de hardware de por vida con reemplazo avanzado incluido |

Tabla de rendimiento de RF:

| Banda de funcionamiento | Modo operativo | Velocidad de datos | Potencia TX (dBm) | Sensibilidad RX |

|---|---|---|---|---|

| 2.4 GHz | 802.11b |

1 Mb / s 2 Mb / s 5.5 Mb / s 11 Mb / s |

19dBm 19dBm 19dBm 19dBm |

-94 dBm -91 dBm -89 dBm -87 dBm |

| 2.4 GHz | 802.11g |

6 Mb / s 9 Mb / s 12 Mb / s 18 Mb / s 24 Mb / s 36 Mb / s 48 Mb / s 54 Mb / s |

18dBm 18dBm 18dBm 18dBm 18dBm 17dBm 17dBm 17dBm |

-89 dBm -88 dBm -86 dBm -83 dBm -80 dBm -77 dBm -73 dBm -71 dBm |

| 2.4 GHz | 802.11n (HT20) |

MCS0 / 8 MCS1 / 9 MCS2 / 10 MCS3 / 11 MCS4 / 12 MCS5 / 13 MCS6 / 14 MCS7 / 15 |

18/18 dBm 18/18 dBm 18/18 dBm 18/18 dBm 18/18 dBm 17/17 dBm 17/17 dBm 16/16 dBm |

-89 / -89 dBm -86 / -86 dBm -83 / -83 dBm -80 / -80 dBm -77 / -77 dBm -73 / -73 dBm -71 / -71 dBm -68 / -68 dBm |

| 2.4 GHz | 802.11ac (VHT20) |

MCS0 / 0 MCS1 / 1 MCS2 / 2 MCS3 / 3 MCS4 / 4 MCS5 / 5 MCS6 / 6 MCS7 / 7 MCS8 / 8 |

18/18 dBm 18/18 dBm 18/18 dBm 18/18 dBm 18/18 dBm 17/17 dBm 17/17 dBm 16/16 dBm 15/15 dBm |

-89 / -89 dBm -86 / -86 dBm -83 / -83 dBm -80 / -80 dBm -77 / -77 dBm -73 / -73 dBm -71 / -71 dBm -68 / -68 dBm -63 / -63 dBm |

| 2.4 GHz | 802.11n (HT40) |

MCS0 / 8 MCS1 / 9 MCS2 / 10 MCS3 / 11 MCS4 / 12 MCS5 / 13 MCS6 / 14 MCS7 / 15 |

18/18 dBm 18/18 dBm 18/18 dBm 18/18 dBm 18/18 dBm 17/17 dBm 17/17 dBm 16/16 dBm |

-85 / -85 dBm -82 / -82 dBm -80 / -80 dBm -78 / -78 dBm -73 / -73 dBm -69 / -69 dBm -67 / -67 dBm -66 / -66 dBm |

| 2.4 GHz | 802.11ac (VHT40) |

MCS0 / 0 MCS1 / 1 MCS2 / 2 MCS3 / 3 MCS4 / 4 MCS5 / 5 MCS6 / 6 MCS7 / 7 MCS8 / 8 MCS9 / 9 |

18/18 dBm 18/18 dBm 18/18 dBm 18/18 dBm 18/18 dBm 17/17 dBm 17/17 dBm 16/16 dBm 15/15 dBm 14/14 dBm |

-85 / -85 dBm -82 / -82 dBm -80 / -80 dBm -78 / -78 dBm -73 / -73 dBm -69 / -69 dBm -67 / -67 dBm -66 / -66 dBm -61 / -61 dBm -59 / -59 dBm |

| 5 GHz | 802.11a |

6 Mb / s 9 Mb / s 12 Mb / s 18 Mb / s 24 Mb / s 36 Mb / s 48 Mb / s 54 Mb / s |

16dBm 16dBm 16dBm 16dBm 16dBm 15dBm 15dBm 14dBm |

-85dBm -82dBm -80dBm -78dBm -76dBm -74dBm -72dBm -70dBm |

| 5 GHz | 802.11n (HT20) |

MCS0 / 8 MCS1 / 9 MCS2 / 10 MCS3 / 11 MCS4 / 12 MCS5 / 13 MCS6 / 14 MCS7 / 15 |

16/16 dBm 16/16 dBm 16/16 dBm 16/16 dBm 15/15 dBm 15/15 dBm 15/15 dBm 14/14 dBm |

-85 / -85 dBm -82 / -82 dBm -80 / -80 dBm -76 / -76 dBm -73 / -73 dBm -70 / -70 dBm -69 / -69 dBm -68 / -68 dBm |

| 5 GHz | 802.11n (VHT20) |

MCS0 / 0 MCS1 / 1 MCS2 / 2 MCS3 / 3 MCS4 / 4 MCS5 / 5 MCS6 / 6 MCS7 / 7 MCS8 / 8 |

16/16 dBm 16/16 dBm 16/16 dBm 16/16 dBm 15/15 dBm 15/15 dBm 15/15 dBm 14/14 dBm 13/13 dBm |

-85 / -85 dBm -82 / -82 dBm -80 / -80 dBm -76 / -76 dBm -73 / -73 dBm -70 / -70 dBm -69 / -69 dBm -68 / -68 dBm -64 / -64 dBm |

| 5 GHz | 802.11n (HT40) |

MCS0 / 8 MCS1 / 9 MCS2 / 10 MCS3 / 11 MCS4 / 12 MCS5 / 13 MCS6 / 14 MCS7 / 15 |

16/16 dBm 16/16 dBm 16/16 dBm 16/16 dBm 14/14 dBm 14/14 dBm 14/14 dBm 13/13 dBm |

-83 / -83 dBm -82 / -82 dBm -81 / -81 dBm -76 / -76 dBm -74 / -74 dBm -69 / -69 dBm -67 / -67 dBm -65 / -65 dBm |

| 5 GHz | 802.11n (VHT40) |

MCS0 / 0 MCS1 / 1 MCS2 / 2 MCS3 / 3 MCS4 / 4 MCS5 / 5 MCS6 / 6 MCS7 / 7 MCS8 / 8 MCS9 / 9 |

16/16 dBm 16/16 dBm 16/16 dBm 16/16 dBm 14/14 dBm 14/14 dBm 14/14 dBm 13/13 dBm 12/12 dBm 12/12 dBm |

-83 / -83 dBm -82 / -82 dBm -81 / -81 dBm -76 / -76 dBm -74 / -74 dBm -69 / -69 dBm -67 / -67 dBm -65 / -65 dBm -62 / -62 dBm -60 / -60 dBm |

| 5 GHz | 802.11ac (VHT80) |

MCS0 / 0 MCS1 / 1 MCS2 / 2 MCS3 / 3 MCS4 / 4 MCS5 / 5 MCS6 / 6 MCS7 / 7 MCS8 / 8 MCS9 / 9 |

15/15 dBm 15/15 dBm 15/15 dBm 15/15 dBm 13/13 dBm 13/13 dBm 13/13 dBm 13/13 dBm 11/11 dBm 11/11 dBm |

-80 / -80 dBm -78 / -78 dBm -76 / -76 dBm -73 / -73 dBm -70 / -70 dBm -67 / -67 dBm -64 / -64 dBm -63 / -63 dBm -59 / -59 dBm -57 / -57 dBm |

Patrón de cobertura de señal:

Patrón de radiación para antenas de 2.4 GHz

Patrón de radiación para antenas de 5 GHz

Comparar puntos de acceso: